EP13 - 智慧家電害我被監控 ?!

Podcast 連結

本集內容大綱

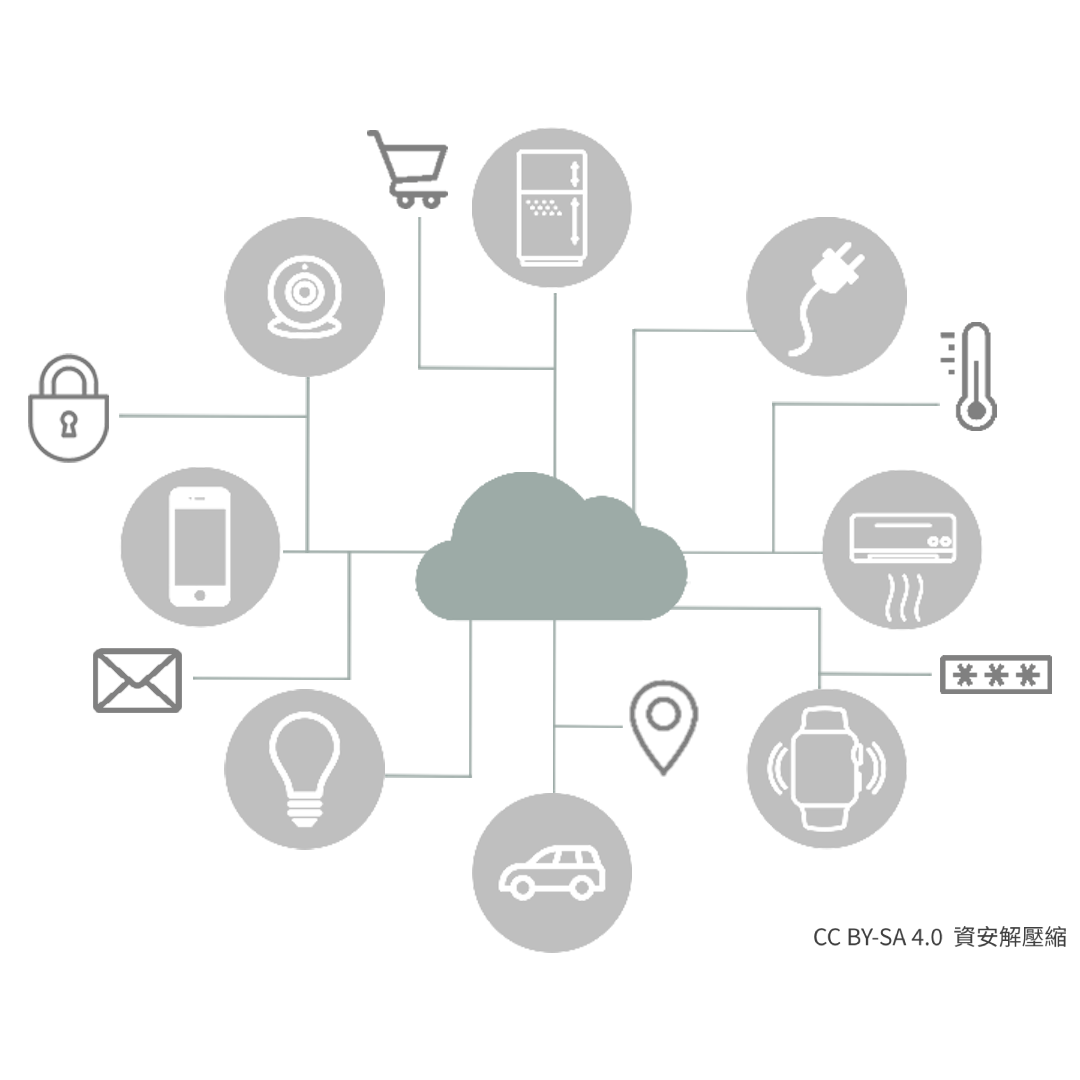

物聯網是什麼?

概念: 生活中的每個東西都是連接到網路,且可以互相傳遞訊息。透過這些裝置幫人們蒐集資訊和執行任務。

例子 1: 智慧冰箱偵測到冰箱中的菜快沒了 → 自動向超商訂購新的菜 → 透過宅配運送到家中

如此一來你就不用擔心家裡的菜會沒了,還要花時間去超商採買

例子 2: 你下班準備要回家 → 身上的裝置通知家中的裝置 → 家中的裝置自動開啟冷氣和播放輕鬆的音樂 → 你一回家就有涼爽的冷氣和輕鬆的音樂迎接你

例子 3: 工業上會結合物連往來提高各個項目的整合性和自動化,來增加生產力和改善流程。俗稱工業 4.0 ( Wiki )。

當物聯網在家中實現時就會被稱為智慧家庭,而家中所使用的物聯網裝置就會被稱為智慧家電

常見的智慧家電(以下只是列出常見的產品,並非推薦):

- 智慧音箱:Apple HomePod、Google Nest Mini、Amazon Echo

- 智慧插座:IKEA TRÅDFRI、米家智慧插座 、TP-Link 智慧插座

- 智慧燈泡:Philips Hue、IKEA TRÅDFRI

- 網路攝影機:Amazon Ring、羅技 Circle View、

- 智慧冰箱:三星 Family Hub、LG InstaView

物聯網 / 智慧家電相關的資安事件

事件一 - 嬰兒監視器遭害、駭客威脅綁架嬰兒

一個家庭為了能夠隨時關注嬰兒的狀況,在嬰兒房安裝了網路攝影機,這樣即使沒有和嬰兒在同個房間內也能隨時知道嬰兒的情況。

2018 年 12 月時,這對夫婦被嬰兒房傳來的奇怪聲音吵醒,原本以為有壞人闖入家中,結果發現奇怪的聲音是從嬰兒房裡的網路攝影機傳來,除了奇怪的噪音聲音,網路攝影機中的聲音更揚言要綁架他們的孩子。被這個詭異的聲音嚇到的夫婦馬上關閉攝影機並報警。

經過調查才發現網路攝影機被駭客入侵,駭客不僅能藉由網路攝影機觀察他們的一舉一動,還可以對他們說話。

新聞連結: Nest camera hacker threatens to kidnap baby, spooks parents

事件二 - 智慧攝影機 Ring 遭害,多名用戶受到駭客騷擾

Ring 是由 Amazon 所推出的智慧攝影機和智慧門鎖品牌。

2019 年 12 月時,有多名用戶表示 Ring 攝影機遭駭,駭客利用攝影機與小孩對話,也有駭客透過攝影機傳播仇恨言論,甚至是對家中的人大吼。

Amazon 表示 Ring 並沒有遭駭,事件主因是因為用戶重複使用帳號密碼,駭客利用在別處蒐集到的帳號密碼進行帳密填充攻擊,來取得用戶攝影機的控制權。

令人擔心的是 Ring 系統下還有智慧門鎖,代表著駭客可以透過這種方法遠端打開你家的門。

新聞連結: Family says hackers accessed a Ring camera in their 8-year-old daughter’s room。

事件三 - 智慧喇叭 Echo 被發現會錄下使用者的對話並交給員工分析

Echo 是由 Amazon 推出的智慧音箱,使用者可以對 Echo 下語音指令,讓智慧助理 Alexa 回答問題或是幫執行指令。

2019 年 4 月時,Amazon 被發現招募了數千名的員工來聽取 Echo 所錄到的使用者對話。有員工就爆料他們曾聽到女性用戶洗澡時啍在唱歌的聲音、用戶銀行資訊和人名、甚至聽到犯罪現場錄音。

Amazon 宣稱這麼做的目的是為了訓練智能助理 Alexa 的語音辨識能力。

新聞連結: Is Anyone Listening to You on Alexa? A Global Team Reviews Audio

事件四 - 特斯拉汽車可能受到阻斷式攻擊,導致車上控制面板失靈

今年(2020)出的時候,資安研究員發現特斯拉車上的電腦可能會受到阻斷式攻擊,讓車主無法操控螢幕執行任何動作和指令,如果一台正在行駛的車子受到這種攻擊,對車上的人會造成很大的生命危險。

特斯拉在二月中發布的軟體更新修補了這個漏洞。

新聞連結: Tesla Model 3 Hack - Disable Entire Tesla Model 3 Interface

事件五 - 數千萬物聯網裝置受駭客控制,被做為分散式阻斷攻擊工具

在 2016 年時,一個叫做 Mirai 的惡意程式入(Wiki) 侵了數十萬個物聯網裝置,並利用這些受感染的裝置組成殭屍網路,對幾個網站發動了分散式阻斷攻擊。

這次攻擊是有史以來第二大的分散式阻斷攻擊,受害的網站受到了每秒 620GB 的網路流量灌爆,導致網站癱瘓了好幾天。(註:620GB 相當於 200 多部 1080p 藍光版的復仇者聯盟-終局之戰電影所占了容量)

新聞連結:KrebsOnSecurity Hit With Record DDoS — Krebs on Security

物聯網裝置所隱藏的資安問題

大多數的廠商在製造和設計物聯網裝置時都會因為成本考量,省略資安的防護措施,導致現在市面上大多數的物聯網產品都不安全。廠商也因為成本的因素,往往不會對產品進行售後的維護,因此即使現在安全的產品,在新的資安漏洞被發現後廠商也不一定會推出修補的更新。

與一般產品不同的是,物聯網裝置上往往有許多的感測器,像是攝影機、麥克風等等,因此可以蒐集到更私密跟敏感的資訊,也因此物聯網裝置很常成為駭客的攻擊目標。

今年二月的一份調查報告指出,目前市面上有 83%的物聯網裝置是使用未加密的連線,只有 17%的裝置有使用 SSL / TLS 等的安全連線。也就是說駭客是有可能可以看到超過 80%的物聯網在傳送什麼資訊的。(資料來源:Zscaler ThreatLabZ - IoT in the enterprise 2020: Shadow IoT emerges as security threat )

就如唐鳳所說的,資安跟防疫一樣需要每個人一起努力,即便我們將自己的資安做得再好,如果身邊其他的裝置都很不安全,還是會將我們的資訊暴露在風險中。

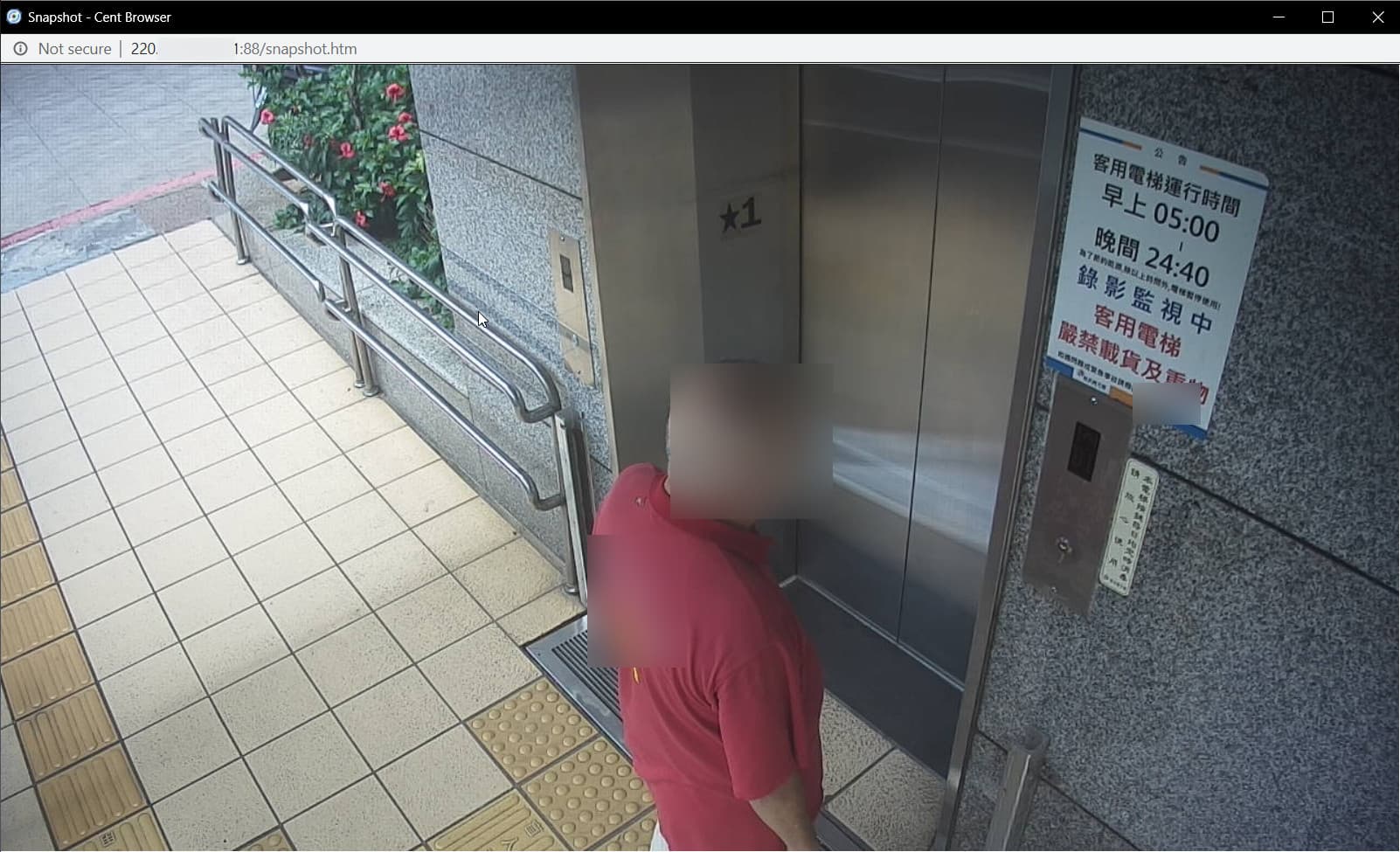

生活中到處都有物聯網裝置,如果公共空間中的物聯網裝置,像是便利商店跟公共場所的監視器,沒有受到好的保護,可能會導致經過那些地方的每個人都有可能被駭客監控著。你家大樓的監視器也可能是暴露在風險中的,可能有壞人每天在監控你的一舉一動你也不知道。

資安最難的點在於站在防禦的角度我們需要顧好每一個面向跟細節,但攻擊者只需要找到一個突破點,就可以讓我們做的所有防護跟努力功虧一簣。

大家在除了保護好自己以外,也可以提醒一下身邊的親朋好友,這樣才可以讓大家一起邁向一個更安全的環境。

目前在法規上還沒有一個國際標準和法規可以掌控物聯網裝置的資安,現在只有美國加州(SB-327 Information Privacy: Connected Devices)跟英國(UK Regulation of Consumer IOT Security)有在推動法律確保當地販售的裝置要有一定程度的保護,其他人就只能靠著自己的力量來確保裝置的資安。

Shodan 網路裝置的搜尋引擎

Disclaimer: 以下內容皆為研究和教育用途,請勿使用 Shodan 來攻擊、入侵他人的系統

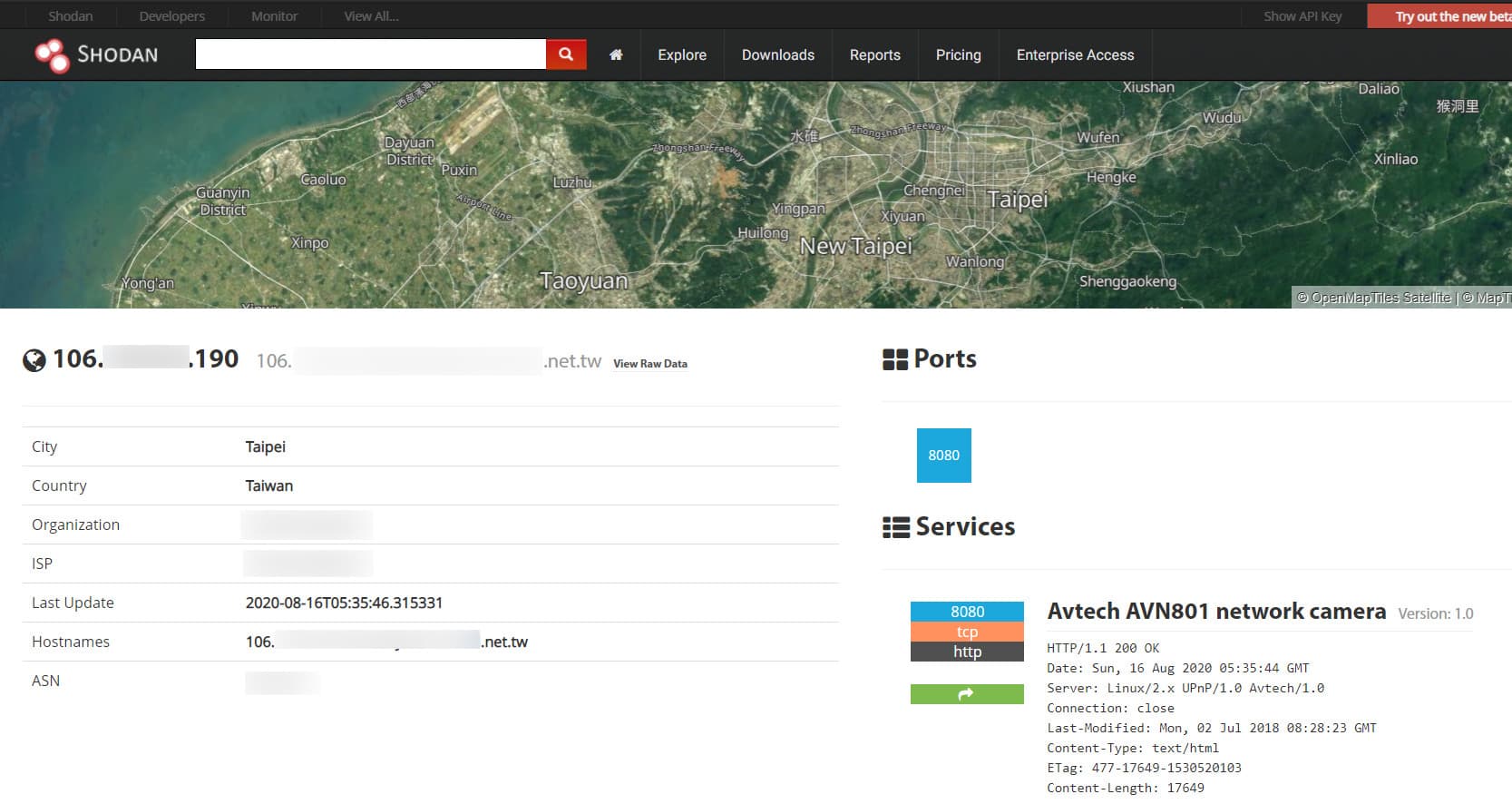

Shodan 是一個搜尋引擎,但與 Google 不同的是他不是用來搜尋網頁,而是用來搜尋連接到網路的裝置,你可以在上面找到電腦、伺服器、印表機到路由器、網路攝影機和各種物聯網裝置。

Shodan 上會提供關於這些裝置的一些基本資訊像是 IP 位置、在哪個國家哪個城市、以及裝置上正在運行的一些服務。

有些人稱 Shodan 為世界上最危險的搜尋引擎,因為可以在上面很隨意的找到許多未加密的連線裝置,很多都只要使用預設密碼就能登入,甚至有些連登入都不需要。

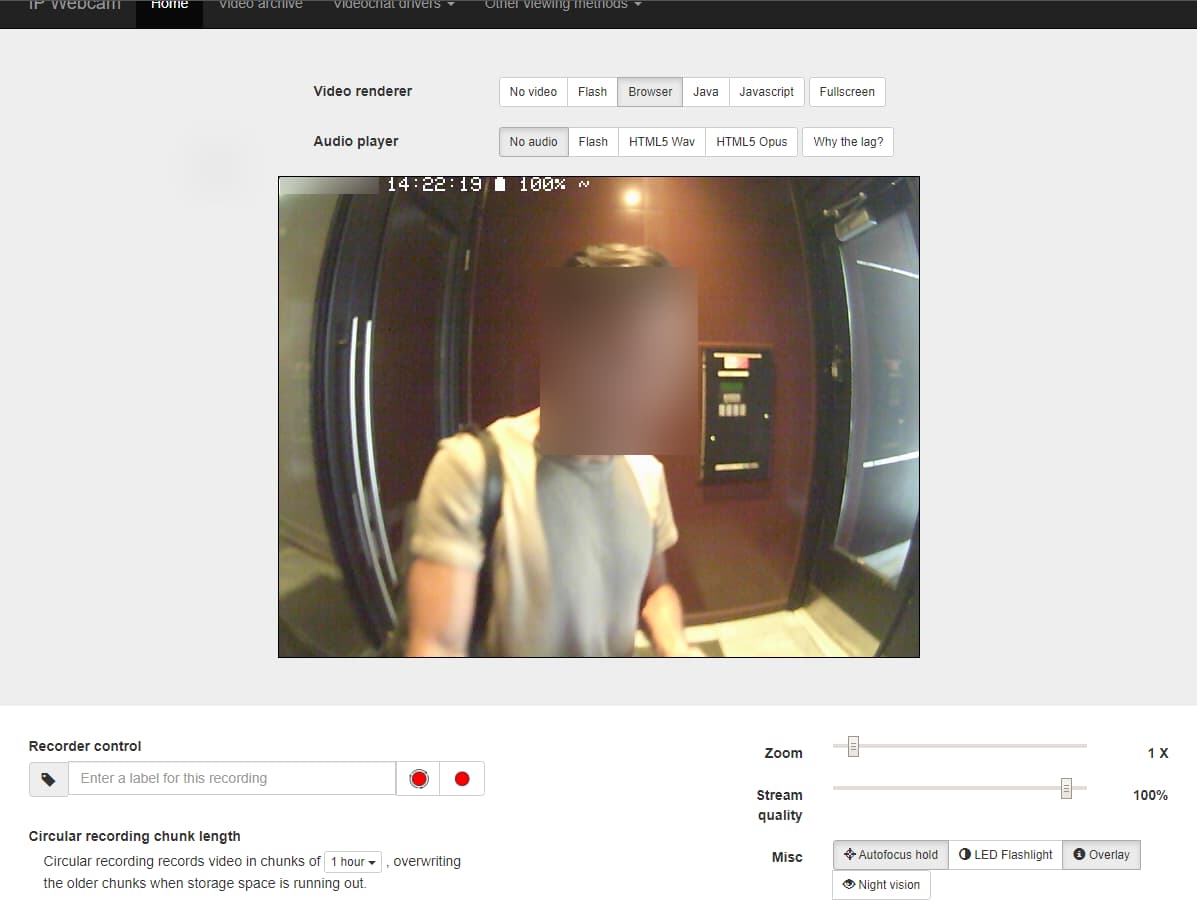

在 Shodan 上可以找到公寓大門的監視器畫面

電梯口的監視器畫面

和便利商店內的監視器畫面

這些資訊都是可以透過瀏覽網頁跟簡單的搜尋取得的,只要是連接到網路的東西就會有辦法被別人找到,而且很多時候,這並不是一件困難的事。

如果你覺得自己不是什麼大人物,也只是在家中做一些很日常的使用,並不需要太關注太害怕,那你就錯了。

前面也已經和大家提過一些例子可以作為借鑒了。駭客會利用 Shodan 或其他類似工具進行大規模的網路掃描,只要看到裝置就嘗試著用寫好的程式自動攻擊,因此不管是誰,只要沒有做好資安保護和防範措施,都有可能成為這些駭客的目標跟受害者。

其他資訊

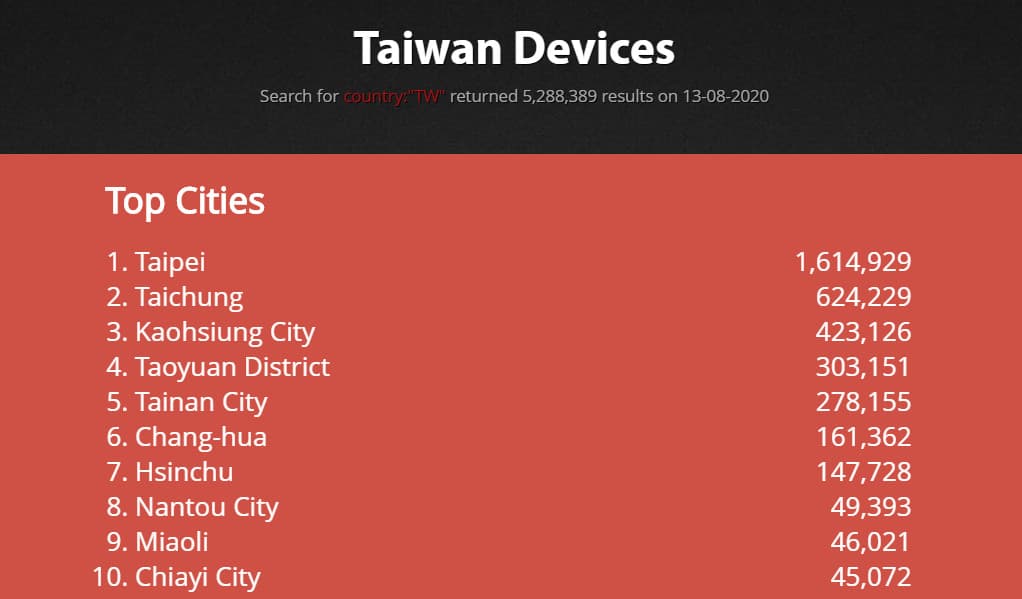

Shodan 上共有 5,288,389 個台灣的裝置,其中大多數都位於台北市

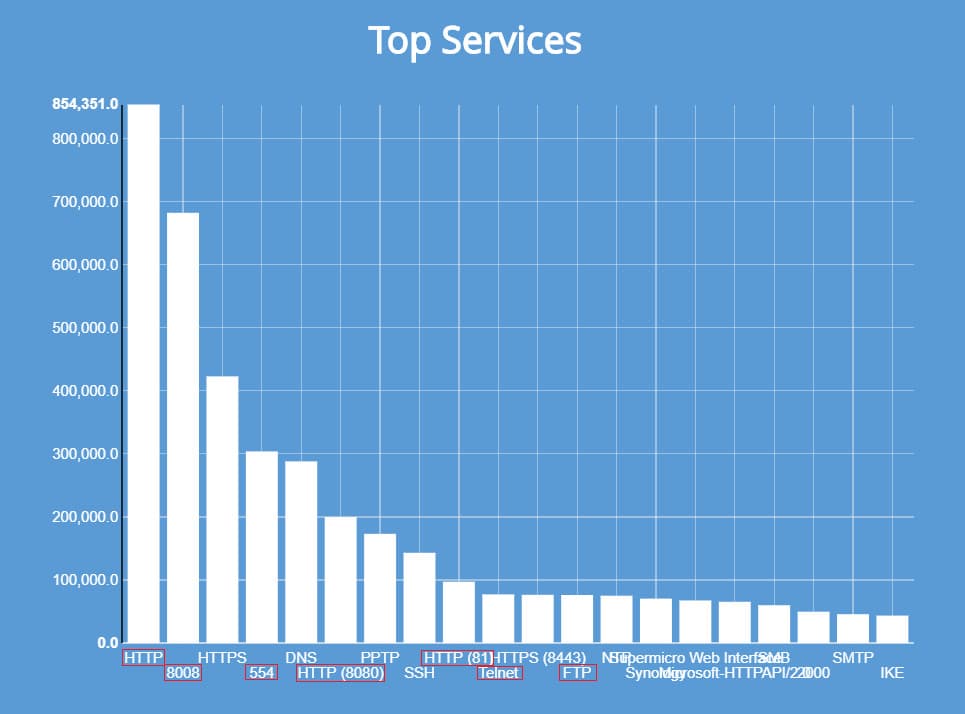

在所有台灣的裝置上,最常被使用的服務是未加密的 HTTP。圖中紅色框框的服務皆為未加密的連線方法,由此可知大多數的裝置都是使用未加密的連線。

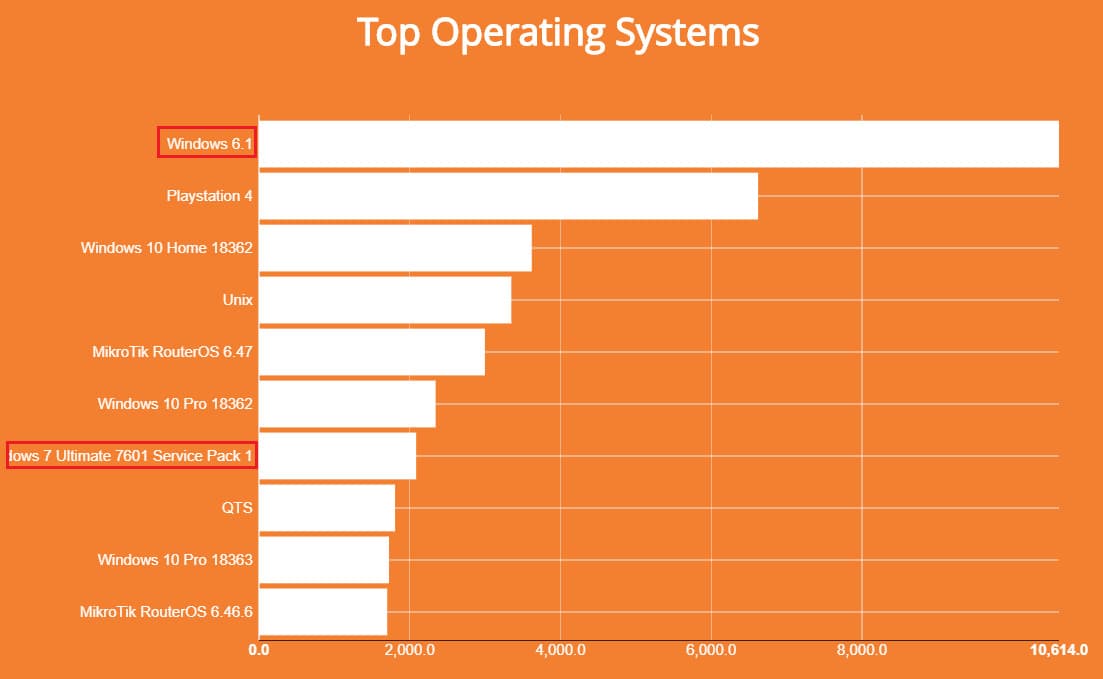

令人驚訝的是數量最多的作業系統是已經被微軟在今年一月停止支援的 Windows 7 (版本號 6.1)。

完整的報告可以在這裡看到。

如何確保物聯網/智慧家電裝置的安全?

系統更新

物聯網裝置和路由器、電腦一樣需要更新。每當有漏洞或是問題被發現時,就會需要透過韌體更新來解決這些問題。因此確保裝置有沒有安裝最新的更新在資安上是一件很重要的事。

購買前: 很多廠商為了降低成本不會很即時的提供更新,有些甚至根本不提供更新,因此大家在購買智慧裝置時記得不要只看價錢,還要記得注意一下製造商,也建議大家可以 Google 一下廠商產品的評價以及網友的看法,在購買前多做點功課,不要買到一些不負責任廠商的產品。

購買後:

- 定期察看裝置設定頁面、製造商的網站,確認是否有新的更新。

- 多追蹤物聯網跟智慧家電的相關新聞,如果發現一些資安漏洞被公佈或是有駭客在攻擊的消息,但廠商卻沒有適時的回應或提供更新和應對方式的話,可能就代表廠商不打算修補那些漏洞。這種情況下建議大家就不要再繼續使用那些產品了,如果繼續使用的話就要自己承擔這些裝置有被入侵的風險。

更改密碼

管理者帳號是擁有更改路由器上所有設定的權限的,因此用一組夠複雜夠安全的密碼是十分重要的。

大部分的智慧家電都會預設一組很簡單的密碼,如果不更改的話駭客可以很容易地在網路上找到不同廠商的預設密碼然後取得裝置的控制權。

密碼的選擇可以參考我們的第三集 - 設定密碼好複雜!

如果裝置有支援多因素驗證的話強烈建議大家開啟,可以大幅避免前面案例提到的帳號填充攻擊。

更改裝置名稱

使用辨識度高但不含有個資或裝置資訊的名稱,因為很多駭客會對攝影機之類的智慧家電特別感興趣,如果看到名稱是這些裝置可能會引起駭客的注意,因此建議大家幫裝置取個自己知道是什麼的名字就好。

確認家中路由器的安全設定

路由器會是駭客跟家中智慧裝置間很重要的一道防線,正確的設定可以擋下很多駭客的偵查和攻擊。

詳細方法可以參考上一篇文章:EP12 - 路由器也會被駭嗎?

監控裝置的連線狀態和活動

定期透過路由器關注裝置的狀態,確保沒有不正常的活動。如果有的話要盡快將他們從網路連線中移除,並檢查家中其他的裝置是不是正常,有沒有被入侵的跡象。

如果智慧裝置上有提供一些用不到或是較進階的功能,像是遠端連線之類的,記得要把它關閉,開啟的功能越少,可以被入侵的管道就越少。

使用物理性方法避免攻擊

如果攝影機或監視器沒有在使用時,可以拿塊布或是找東西把它遮起來,透過實體的方法直接避免被監控。不過要小心即使攝影機被遮住了,麥克風還是可以收到附近的聲音與談話。

其他裝置沒有很常使用的話,建議平常完全關機或拔掉插頭,不要只是在待機模式,因為有些裝置在待機模式下還是會連接到網路,還是有被入侵跟控制的風險。。